可信基本概念

大约 3 分钟

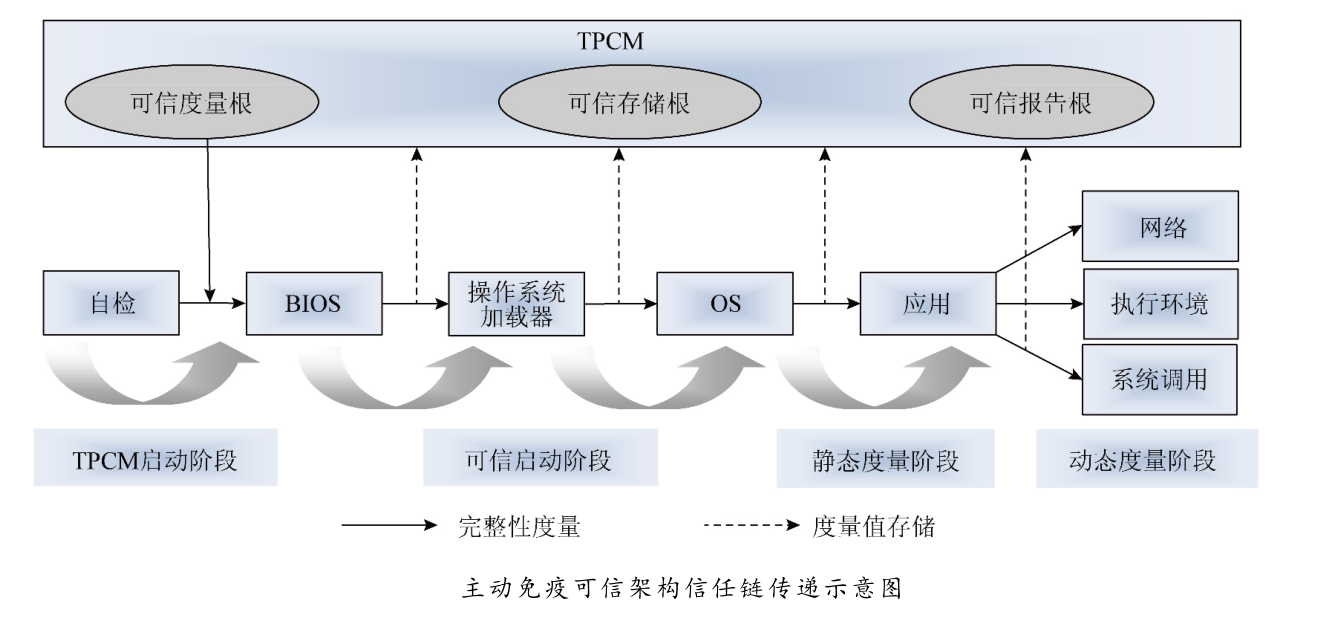

可信的基本思想是在计算机系统中首先建立一个信任根,在计算机系统启动和运行过程中再建立一条信任链,实现对计算机系统局部或全局的可信验证,从而发现不可信实体,及时恢复或阻断运行,从而确保系统安全。

后来由产生可信操作系统、可信应用、可信网络到可信浏览器等等等等整套可信的体系。

1、可信历史:

(1)可信1.0(软件容错)

可信计算技术的发展最早可追溯到20世纪80年代,以世界容错组织为代表,通过纯软件实现的容错、故障诊断等机制,验证计算机部件的运行状态,从而实现计算机部件的冗余备份和故障切换。但是众所周知,纯软件实现的安全机制极易被攻击,所以说软件容错是有弊端的。

(2)可信2.0(硬件可信)

2000年左右,以 TCG 组织(Trusted Computing Group)为代表,TCG组织制定了TPM(Trusted Platform Module)的标准,很多安全芯片都是符合这个规范的。而且由于其硬件实现安全防护,正逐渐成为PC,尤其是便携式PC的标准配置。

通过为计算机增加硬件实现的信任根 TPM 构建开机启动的信任链,从而实现终端计算机的可信启动,标志着可信计算进入了2.0时代。

(3)可信3.0(主动防御体系)

沈昌祥院士在可信3.0战略中提出:可信 3.0 已经形成了自主创新的体系,并在很多领域开展了规模应用。

**总结一下:**

(a)TPCM

TPCM(可信平台控制模块,一个硬件)作为自主可控的可信节点植入可信根。这个信任根置于主板,先于中央处理器(CPU)启动并对基本输入输出系统(BIOS)进行验证。构成了宿主机 CPU 加可信平台控制模块的双节点,实现信任链在 “加电第一时刻” 开始建立;

(b) 可信基础支撑软件框架

宿主软件系统 + 可信软件基的双系统体系结构;

(c)三层三元对等的可信连接框架

提高了网络连接的整体可信性、安全性和可管理性;

(d)加密算法均自主设计

命名为SM 国产密码算法,并自主设计了双数字证书认证结构。

(f)主动免疫可信架构信任链传递示意图:

2、可信的应用

(1)基础架构图

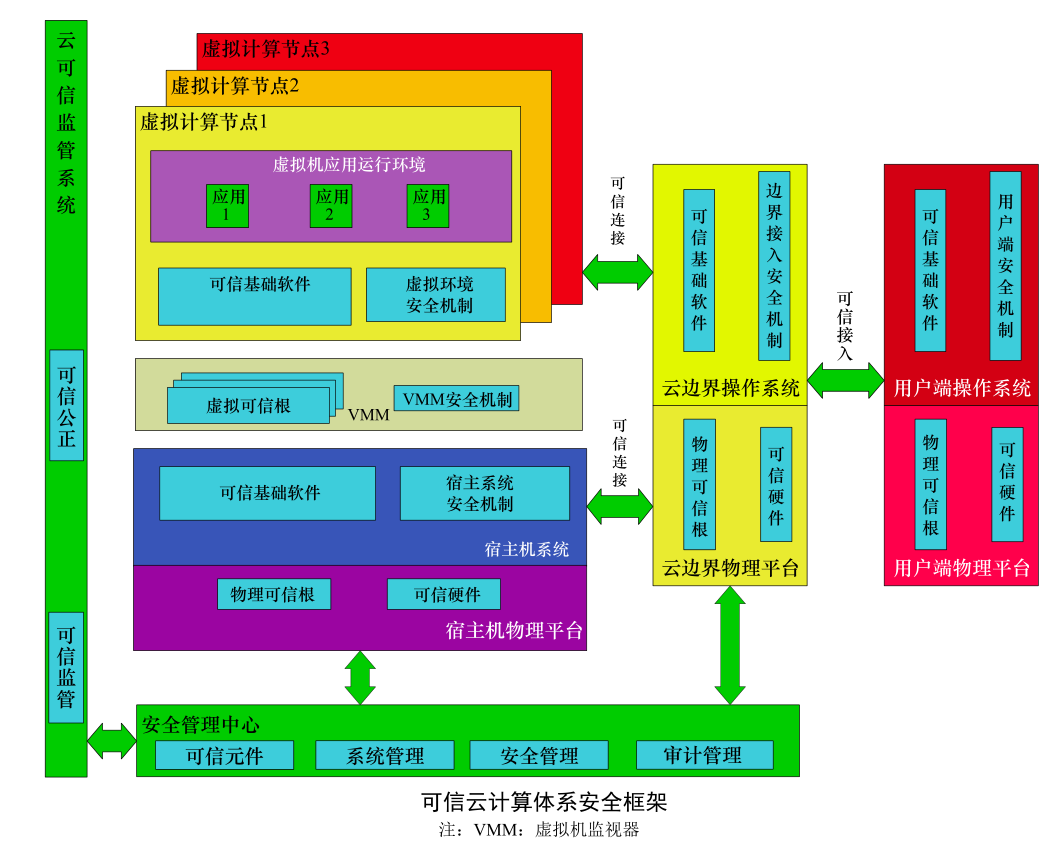

沈昌祥院士提到可信云的基础架构:

(2)可信的安全保障机制

(a)运行环境

通过建立云架构下的可信链,为虚拟运行环境提供可信保障;

(b)监控技术

通过建立基于可信第三方的监控技术,可以有效监控云服务的执行,解决云服务不可信问题;

(c)隔离技术

通过基于可信根支撑的隔离技术,可以在云环境建立起具有可信保障的多层隔离防线,为虚拟机提供安全可信的隔离环境;

(d)接入技术

通过可信接入技术提供可信的云环境接入方法,解决开放云环境所带来的一系列安全问题。